Construyendo un Marco Robusto

Introducción

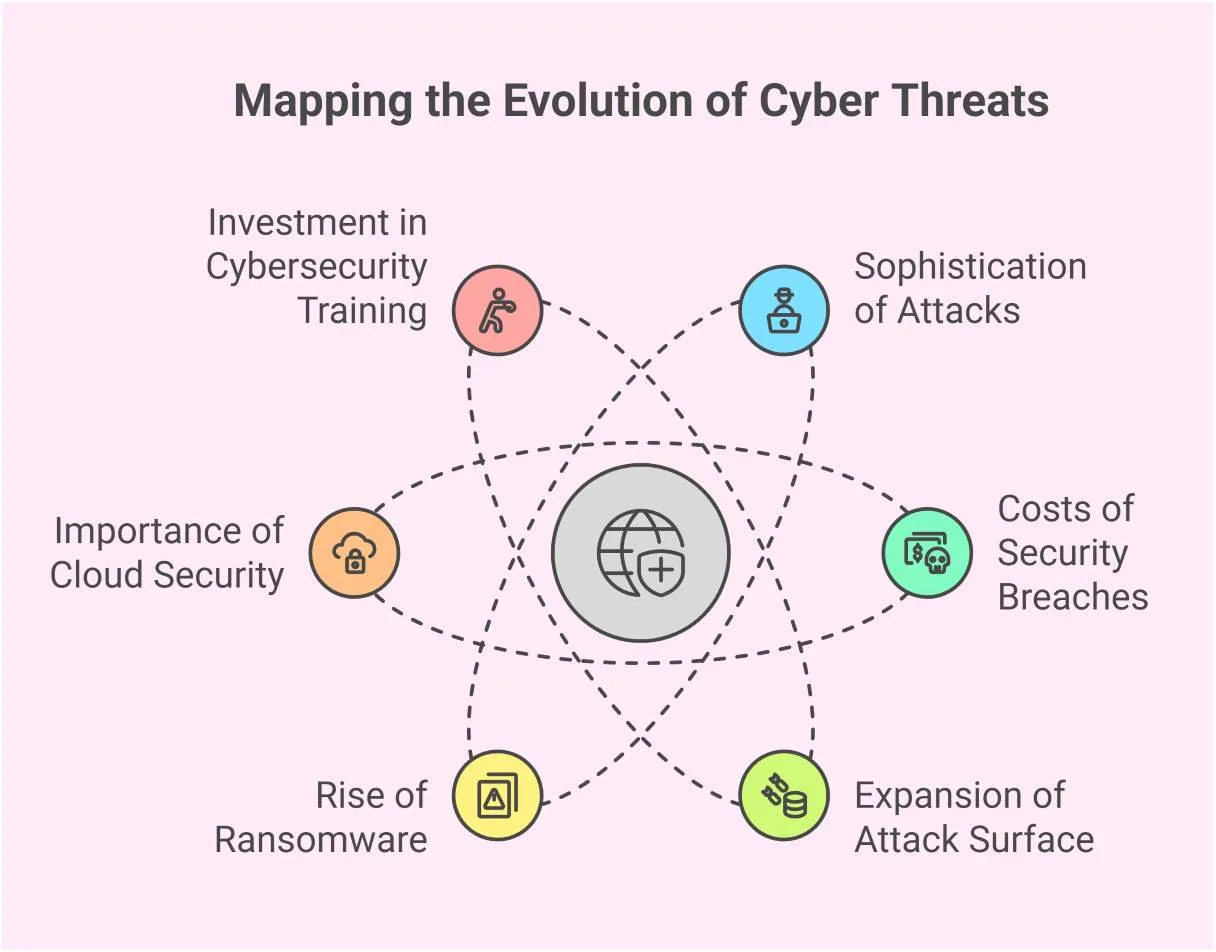

En el panorama digital actual, la ciberseguridad se ha convertido en una prioridad ineludible para organizaciones de todos los tamaños. Con la creciente sofisticación de los ciberataques y la expansión constante de la superficie de ataque, construir un marco de ciberseguridad en 2025 robusto es más crucial que nunca.

Exploraremos los componentes clave, las mejores prácticas para la implementación, cómo medir la efectividad de las iniciativas y analizaremos casos prácticos relevantes. La ciberseguridad ya no es un lujo, sino una necesidad imperante para la continuidad del negocio y la protección de activos críticos.

La adopción proactiva de estrategias sólidas de ciberseguridad se erige como un pilar fundamental para la resiliencia y el éxito en el entorno digital actual. Este artículo técnico profundiza en las mejores prácticas y estrategias para construir un marco de ciberseguridad sólido con miras al 2025.

Antecedentes

En los últimos años, hemos presenciado un aumento exponencial en la cantidad y la complejidad de las amenazas cibernéticas. Desde el ransomware hasta los ataques de phishing y las vulnerabilidades de la cadena de suministro, las organizaciones se enfrentan a un panorama de amenazas en constante evolución.

Según informes recientes, el costo promedio de una violación de datos continúa aumentando, lo que subraya la importancia crítica de invertir en medidas preventivas. Tendencias como el trabajo remoto, la adopción de la nube y el Internet de las Cosas (IoT) han ampliado significativamente la superficie de ataque, lo que exige un enfoque de ciberseguridad más holístico y adaptable.

La anticipación y la adaptación a estas tendencias son cruciales para mitigar riesgos y proteger la información sensible. La inversión en ciberseguridad se ha convertido en una necesidad estratégica, no solo para protegerse de pérdidas financieras, sino también para mantener la confianza de los clientes y la reputación de la marca.

Ciberseguridad en 2025

Un marco de ciberseguridad efectivo se basa en varios componentes clave:

- Identificación: Comprender los activos críticos, las vulnerabilidades y las amenazas potenciales. Esto implica realizar evaluaciones de riesgos, análisis de vulnerabilidades y pruebas de penetración.

- Protección: Implementar controles de seguridad para proteger los activos identificados. Esto incluye firewalls, sistemas de detección de intrusiones, software antivirus, controles de acceso y cifrado.

- Detección: Establecer mecanismos para detectar incidentes de seguridad de manera oportuna. Esto implica el uso de sistemas de monitoreo de seguridad, análisis de registros y correlación de eventos.

- Respuesta: Desarrollar un plan de respuesta a incidentes para abordar y mitigar los impactos de los incidentes de seguridad. Esto incluye procedimientos para la contención, la erradicación, la recuperación y el análisis posterior al incidente.

- Recuperación: Implementar procesos para restaurar los servicios y sistemas a su estado normal después de un incidente de seguridad. Esto incluye copias de seguridad, planes de recuperación ante desastres y pruebas de continuidad del negocio.

Mejores prácticas para la implementación

- Enfoque basado en riesgos: Priorizar las inversiones en seguridad en función de los riesgos identificados.

- Seguridad por capas (Defensa en profundidad): Implementar múltiples capas de seguridad para dificultar el acceso no autorizado.

- Capacitación y concienciación: Educar a los empleados sobre las mejores prácticas de seguridad y las amenazas cibernéticas.

- Gestión de identidades y accesos (IAM): Controlar el acceso a los sistemas y datos mediante la autenticación y la autorización.

- Gestión de vulnerabilidades: Identificar y corregir las vulnerabilidades de seguridad de forma proactiva.

- Monitoreo continuo: Supervisar la actividad del sistema para detectar anomalías y posibles incidentes de seguridad.

Medición de la efectividad

- Indicadores clave de rendimiento (KPI): Utilizar métricas como el tiempo medio de detección (MTTD), el tiempo medio de respuesta (MTTR) y el número de incidentes de seguridad para evaluar la efectividad de las iniciativas.

- Pruebas de penetración y ejercicios de equipo rojo: Simular ataques reales para identificar vulnerabilidades y evaluar la preparación de la organización.

- Auditorías de seguridad: Realizar evaluaciones independientes para verificar el cumplimiento de las políticas y los estándares de seguridad.

Ejemplos Prácticos y Casos de Estudio

Ataque de Ransomware a una Empresa de Manufactura

- Etapa 1: Inicio: La empresa no contaba con un plan de respuesta a incidentes robusto ni con copias de seguridad actualizadas.

- Etapa 2: Planificación: Tras el ataque, se contrató a una empresa especializada en ciberseguridad para gestionar la crisis.

- Etapa 3: Ejecución: Se aisló la red, se identificó el vector de ataque y se procedió a la recuperación de los datos desde copias de seguridad parciales.

- Etapa 4: Evaluación: Se determinó que la falta de capacitación del personal y la ausencia de un plan de respuesta fueron factores clave.

- Etapa 5: Lecciones Aprendidas: Se implementó un programa de capacitación en ciberseguridad, se actualizó el plan de respuesta a incidentes y se reforzaron las copias de seguridad.

Brecha de Datos en una Institución Financiera

- Etapa 1: Inicio: La institución detectó actividad sospechosa en sus servidores.

- Etapa 2: Planificación: Se activó el equipo de respuesta a incidentes y se inició una investigación forense.

- Etapa 3: Ejecución: Se identificó una vulnerabilidad en un software de terceros que fue explotada por los atacantes. Se aplicaron parches y se reforzaron los controles de acceso.

- Etapa 4: Evaluación: Se implementaron medidas de seguridad adicionales, incluyendo la autenticación multifactor y el monitoreo continuo.

- Etapa 5: Lecciones Aprendidas: Se fortalecieron los procesos de gestión de vulnerabilidades y se mejoró la comunicación con los proveedores de software.

Ataque de Phishing a una Empresa de Servicios

- Etapa 1: Inicio: Varios empleados reportaron haber recibido correos electrónicos sospechosos.

- Etapa 2: Planificación: El equipo de seguridad analizó los correos electrónicos y determinó que se trataba de una campaña de phishing dirigida.

- Etapa 3: Ejecución: Se bloquearon los dominios maliciosos y se envió una alerta a todos los empleados.

- Etapa 4: Evaluación: Se implementó una campaña de concienciación sobre phishing y se reforzaron los filtros de correo electrónico.

- Etapa 5: Lecciones Aprendidas: Se enfatizó la importancia de la capacitación continua en ciberseguridad y la necesidad de reportar cualquier actividad sospechosa.

Beneficios

La implementación de un marco de ciberseguridad robusto ofrece numerosos beneficios, incluyendo:

- Reducción del riesgo de ataques cibernéticos: Minimiza la probabilidad de sufrir incidentes de seguridad y sus consecuentes pérdidas financieras y de reputación.

- Protección de datos sensibles: Salvaguarda la información confidencial de la empresa y de sus clientes.

- Cumplimiento normativo: Facilita el cumplimiento de las regulaciones y los estándares de seguridad.

- Continuidad del negocio: Asegura la operatividad de la empresa en caso de un incidente de seguridad.

- Mejora de la confianza de los clientes: Demuestra el compromiso de la empresa con la seguridad de la información.

Desafíos y Limitaciones

La implementación de un marco de ciberseguridad también presenta desafíos:

- Costo: La inversión en tecnología, personal y capacitación puede ser significativa.

- Complejidad: La gestión de la ciberseguridad requiere conocimientos técnicos especializados.

- Evolución constante de las amenazas: El panorama de amenazas cambia rápidamente, lo que exige una adaptación continua.

- Falta de personal cualificado: La escasez de profesionales de ciberseguridad dificulta la contratación de personal especializado.

- Resistencia al cambio: La implementación de nuevas medidas de seguridad puede encontrar resistencia por parte de los empleados.

Perspectivas Futuras

El futuro de la ciberseguridad estará marcado por varias tendencias clave:

- Inteligencia Artificial (IA) y Machine Learning (ML): El uso de IA y ML para la detección de amenazas, el análisis de comportamiento y la automatización de la respuesta a incidentes.

- Seguridad en la nube: La adopción generalizada de la nube exigirá un enfoque integral de la seguridad que abarque tanto la infraestructura como los datos.

- Seguridad Zero Trust: Un modelo de seguridad que asume que ninguna entidad, ya sea dentro o fuera de la red, es inherentemente confiable.

- Ciberseguridad cuántica: El desarrollo de computadoras cuánticas plantea nuevas amenazas para los sistemas de cifrado actuales, lo que impulsará la investigación en criptografía post-cuántica.

- Mayor enfoque en la resiliencia cibernética: Las organizaciones se centrarán no solo en prevenir ataques, sino también en recuperarse rápidamente de ellos.

Conclusiones

Construir un marco de ciberseguridad robusto es una tarea continua que requiere un enfoque estratégico y adaptable. Las organizaciones deben comprender los componentes clave de un marco efectivo, implementar las mejores prácticas, medir la efectividad de sus iniciativas y estar preparadas para los desafíos futuros. La ciberseguridad ya no es una función aislada, sino una responsabilidad compartida que involucra a toda la organización.

La capacitación y la concienciación del personal son fundamentales para fortalecer la postura de seguridad. La inversión en ciberseguridad debe considerarse una inversión estratégica que protege los activos críticos y asegura la continuidad del negocio. En el entorno digital actual, la ciberseguridad es un factor clave para el éxito y la supervivencia de cualquier organización.

Por lo tanto, adoptar un enfoque proactivo y estratégico en materia de ciberseguridad es fundamental para navegar con éxito en el panorama digital en constante evolución. La colaboración entre el sector público y privado, el intercambio de información sobre amenazas y el desarrollo de estándares internacionales son cruciales para fortalecer la ciberseguridad a nivel global.

En definitiva, la ciberseguridad es una responsabilidad compartida que exige un compromiso continuo y una adaptación constante a las nuevas amenazas y tecnologías.

Referencias

NIST Cybersecurity Framework: https://www.nist.gov/cyberframework (Marco de referencia ampliamente reconocido para la gestión de riesgos de ciberseguridad).

ENISA (European Union Agency for Cybersecurity): https://www.enisa.europa.eu/ (Agencia de la Unión Europea para la Ciberseguridad que proporciona orientación y recursos sobre ciberseguridad).

SANS Institute: https://www.sans.org/ (Organización líder en formación y certificación en ciberseguridad).